アクセスチェック関数:権限検証とセキュリティの強化

# アクセスチェック関数:権限検証とセキュリティの強化

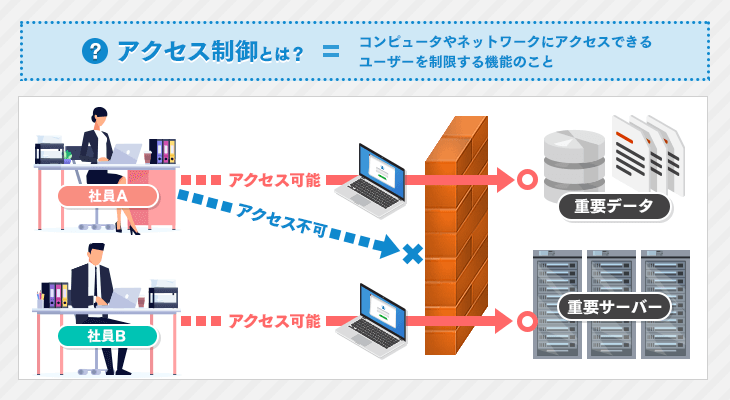

この記事では、アクセスチェック関数の重要性とその役割について説明します。アクセスチェック関数は、システムリソースへのアクセス権限を検証するために使用される機能であり、セキュリティを強化し、データの機密性を維持するために不可欠です。

アクセスチェック関数は、ユーザーが特定のリソースにアクセスする権限を持っているかどうかを確認し、アクセスを許可するか拒否するかを決定します。この機能は、不正アクセスを防止し、システムの安定性を向上させるために重要です。

この記事では、アクセスチェック関数の目的、動作、利点について詳しく説明します。また、アクセスチェック関数を設計および実装する際の注意点やベストプラクティスについても触れます。

アクセスチェック関数の概要

アクセスチェック関数は、システムリソースへのアクセス権限を検証するために使用される重要な機能です。この関数は、ユーザーが特定のリソースにアクセスする権限を持っているかどうかを確認し、アクセスを許可するか拒否するかを決定します。アクセスチェック関数の目的は、不正アクセスを防止し、セキュリティを強化し、データの機密性を維持することです。

アクセスチェック関数は、システムのセキュリティを確保するために不可欠な機能です。ユーザーがシステムにアクセスする際に、アクセスチェック関数が実行され、ユーザーの権限を検証します。権限が不足している場合、アクセスチェック関数はアクセスを拒否し、システムのセキュリティを保護します。

アクセスチェック関数は、さまざまな場面で使用されています。たとえば、ファイルシステムへのアクセス、データベースへのアクセス、Webアプリケーションへのアクセスなどです。アクセスチェック関数を実装することで、システムのセキュリティを強化し、データの機密性を維持することができます。

アクセスチェック関数の動作手順

アクセスチェック関数は、システムリソースへのアクセス権限を検証するために使用される重要な機能です。この関数は、ユーザーが特定のリソースにアクセスする権限を持っているかどうかを確認し、アクセスを許可するか拒否するかを決定します。アクセスチェック関数の目的は、不正アクセスを防止し、セキュリティを強化し、データの機密性を維持することです。

アクセスチェック関数は、ユーザーの認証から始まります。ユーザーがシステムにログインすると、アクセスチェック関数はユーザーの認証情報を確認し、ユーザーの権限を取得します。次に、アクセスチェック関数はユーザーの権限とリソースへのアクセス権限を比較し、アクセスを許可するか拒否するかを決定します。

アクセスチェック関数は、システムのセキュリティを強化するために不可欠です。不正アクセスを防止し、データの機密性を維持することで、システムの安定性を向上させることができます。アクセスチェック関数を実装するには、明確で簡潔なアクセス制御ポリシーを定義し、ユーザーの役割と権限を管理するための適切なメカニズムを実装する必要があります。

アクセスチェック関数の用途

アクセスチェック関数は、システムリソースへのアクセス権限を検証するために使用される重要な機能です。この関数は、ユーザーが特定のリソースにアクセスする権限を持っているかどうかを確認し、アクセスを許可するか拒否するかを決定します。アクセスチェック関数の目的は、不正アクセスを防止し、セキュリティを強化し、データの機密性を維持することです。

アクセスチェック関数は、さまざまな場面で使用されています。たとえば、ファイルシステムへのアクセス、データベースへのアクセス、Webアプリケーションへのアクセスなどです。アクセスチェック関数は、ユーザーの認証情報を確認し、権限を取得し、権限チェックを実行して、アクセスを許可または拒否します。

アクセスチェック関数の実装は、システムのセキュリティを強化するために不可欠です。適切に設計されたアクセスチェック関数は、不正アクセスを防止し、データの機密性を維持し、システムの安定性を向上させることができます。

アクセスチェック関数の利点

アクセスチェック関数は、システムのセキュリティを強化し、データの機密性を維持するために不可欠な機能です。アクセスチェック関数を実装することで、不正アクセスを防止し、システムの安定性を向上させることができます。

アクセスチェック関数の主な利点は、# セキュリティの強化です。アクセスチェック関数は、ユーザーが特定のリソースにアクセスする権限を持っているかどうかを確認し、アクセスを許可するか拒否するかを決定します。これにより、不正アクセスを防止し、システムのセキュリティを強化することができます。

また、アクセスチェック関数は、データの機密性を維持するために重要な役割を果たします。アクセスチェック関数は、ユーザーが特定のデータにアクセスする権限を持っているかどうかを確認し、アクセスを許可するか拒否するかを決定します。これにより、機密データの漏洩を防止し、データの機密性を維持することができます。

アクセスチェック関数の実装

アクセスチェック関数の実装は、システムのセキュリティを強化するために非常に重要です。アクセスチェック関数は、ユーザーが特定のリソースにアクセスする権限を持っているかどうかを確認し、アクセスを許可するか拒否するかを決定します。この関数は、不正アクセスを防止し、データの機密性を維持するために不可欠です。

アクセスチェック関数を実装するには、明確で簡潔なアクセス制御ポリシーを定義する必要があります。このポリシーは、ユーザーの役割と権限を管理するための適切なメカニズムを提供し、アクセスログを記録し、不正なアクセスを検出する必要があります。さらに、アクセスチェック関数は、システムのパフォーマンスに影響を与えないように、効率的に実装する必要があります。

アクセスチェック関数の実装には、さまざまなプログラミング言語やフレームワークを使用できます。たとえば、Java、Python、C++などの言語を使用して、アクセスチェック関数を実装できます。また、Spring、Django、Ruby on Railsなどのフレームワークを使用して、アクセスチェック関数を実装できます。アクセスチェック関数を実装する際には、システムの要件とセキュリティのニーズを考慮し、適切な実装方法を選択する必要があります。

アクセスチェック関数の設計と実装の考慮事項

アクセスチェック関数の設計と実装は、システムのセキュリティと安定性を確保するために非常に重要です。アクセスチェック関数を設計する際には、# アクセス制御ポリシー を明確に定義する必要があります。このポリシーは、ユーザーの役割と権限を管理するための基準となります。

アクセスチェック関数の実装には、ユーザーの認証と権限の取得が含まれます。認証プロセスでは、ユーザーの身元を確認し、権限の取得では、ユーザーが持っている権限を取得します。取得した権限を基に、アクセスチェック関数は、ユーザーが特定のリソースにアクセスする権限を持っているかどうかを確認します。

アクセスチェック関数の実装には、適切なメカニズムを実装する必要があります。このメカニズムは、ユーザーの役割と権限を管理し、アクセスログを記録し、不正なアクセスを検出する必要があります。さらに、アクセスチェック関数は、システムのパフォーマンスに影響を与えないように設計する必要があります。

まとめ

アクセスチェック関数は、システムリソースへのアクセス権限を検証するために使用される重要な機能です。この関数は、ユーザーが特定のリソースにアクセスする権限を持っているかどうかを確認し、アクセスを許可するか拒否するかを決定します。アクセスチェック関数の目的は、不正アクセスを防止し、セキュリティを強化し、データの機密性を維持することです。

アクセスチェック関数は、さまざまな場面で使用されています。たとえば、ファイルシステムへのアクセス、データベースへのアクセス、Webアプリケーションへのアクセスなどです。アクセスチェック関数を実装することで、システムのセキュリティを強化し、データの機密性を維持することができます。

アクセスチェック関数を設計および実装する際には、明確で簡潔なアクセス制御ポリシーを定義し、ユーザーの役割と権限を管理するための適切なメカニズムを実装する必要があります。また、アクセスログを記録し、不正なアクセスを検出する必要があります。

# アクセスチェック関数の利点は、セキュリティの強化、データの機密性の維持、システムの安定性の向上などです。アクセスチェック関数を実装することで、システムのセキュリティを強化し、データの機密性を維持することができます。

まとめ

アクセスチェック関数は、システムリソースへのアクセス権限を検証するために使用される重要な機能です。この関数は、ユーザーが特定のリソースにアクセスする権限を持っているかどうかを確認し、アクセスを許可するか拒否するかを決定します。アクセスチェック関数を実装することで、システムのセキュリティを強化し、データの機密性を維持することができます。

よくある質問

アクセスチェック関数とは何か

アクセスチェック関数とは、システムやアプリケーションへのアクセスを制御するために使用される関数です。権限検証を行うことで、ユーザーが特定のリソースや機能にアクセスすることを許可または拒否します。この関数は、セキュリティの強化に役立ち、不正アクセスを防止するために不可欠です。アクセスチェック関数は、通常、ユーザーの認証情報やアクセス権限を検証し、許可されたアクセスのみを許可します。

アクセスチェック関数の利点は何か

アクセスチェック関数の主な利点は、セキュリティの強化です。この関数により、システムやアプリケーションへのアクセスを制御し、不正アクセスを防止できます。また、権限検証を行うことで、ユーザーが自分の役割や責任に応じたアクセス権限を持つことを保証できます。これにより、データの保護やシステムの安定性が向上します。

アクセスチェック関数を実装する方法は何か

アクセスチェック関数を実装するには、認証メカニズムやアクセス制御リストを使用する必要があります。認証メカニズムでは、ユーザーの認証情報を検証し、アクセス権限を決定します。アクセス制御リストでは、ユーザーがアクセスできるリソースや機能を定義します。また、暗号化やデジタル署名などの技術を使用して、アクセスチェック関数のセキュリティを強化することもできます。

アクセスチェック関数の課題は何か

アクセスチェック関数の主な課題は、複雑さと管理の難しさです。この関数を実装するには、多くの要素を考慮し、権限検証やアクセス制御を適切に管理する必要があります。また、セキュリティの脆弱性や不正アクセスのリスクもあります。したがって、アクセスチェック関数を実装するには、セキュリティ専門家やシステム管理者などの専門家の支援が必要です。

コメントを残す

コメントを投稿するにはログインしてください。

関連ブログ記事